doppelpaymer勒索软件启动网站发布受害者数据

发布日期:2016-07-21 作者:木风雨林 来源:http://www.olzp.comdoppelpaymer勒索软件启动网站发布受害者数据

doppelpaymer勒索软件的运营商已经启动了一个站点,他们将使用该站点羞辱那些不支付赎金的受害者,并发布在加密计算机之前被盗的所有文件。

由Maze Ransomware启动的一种新的勒索办法是在加密文件之前先窃取文件,然后利用它们作为受害者使受害者支付赎金的手段。

如果没有支付赎金,则勒索软件运营商会在公共“新闻”站点上释放被盗文件,以使受害者面临政府罚款,诉讼,并且攻击的风险被归类为数据泄露。

开始采取这种策略后不久,其他勒索软件家族(包括sodinokibi,nemty和doppelpaymer) 都表示也将开始这种做法。

dopplepaymer启动了公共泄漏站点

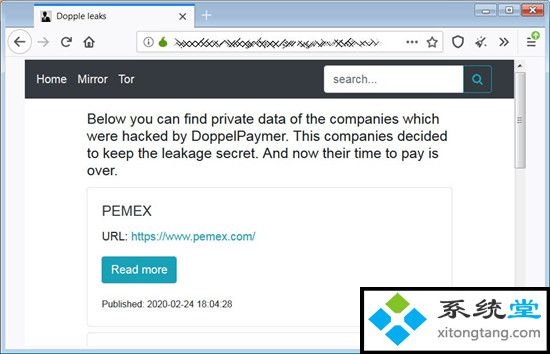

如今,doppelpaymer勒索软件的运营商紧随Maze的脚步,推出了一个名为“ dopple Leaks”的网站,该网站将用于泄露文件并羞辱无偿付款的受害者。

doppelpaymer是针对强化的勒索软件,它危害强化网络,最终获得对管理凭据的访问权限,然后在网络上部署勒索软件以加密所有设备。由于这些攻击会加密数百甚至数千个设备,因此它们往往会对运营商产生巨大影响,并且攻击者需要非常大的赎金。

勒索软件运营商表示,他们创建此网站是对受害者的威胁,如果他们不付款,攻击者将泄露其数据和名称。

勒索软件运营商告诉BleepingComputer,该新站点处于“尝试模式”,目前主要用于羞辱受害者并发布一些从受害者那里窃取的文件。

当前在此页面上列出了doppelpaymer声称已加密并且未支付赎金的四家公司。

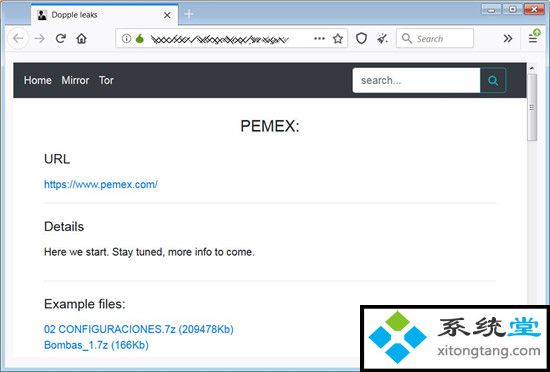

除pemex以外,BleepingComputer将仅分享其他上市公司的描述以及doppelpaymer运营商与你们分享的所需赎金。

•一家总部位于美国的商户帐户公司,赎金总额为15个比特币(约合15万美元)。

•一家法国电信和云服务公司,赎金为35个比特币(约合33万美元)

•一家位于南非的物流与供应链公司于2020年1月20日被加密,赎金为50个比特币(约合50万美元)。

•墨西哥国有石油公司pemex在 2019年11月10日遭到doppelpaymer的攻击。攻击者要求提供568个比特币(当时为490万美元)作为解密器。

在所有站点中,doppelpaymer告诉你们,它们仅从pemex窃取了大量“仍未排序”的文件。

对于其他三家公司,他们只偷了一些文件,因为“没有什么有趣的事”或“这不是你们的目标”。

他们说,既然已经创建了该站点,他们确实计划进行众多的数据泄漏。

将勒索软件攻击视为数据泄露!

BleepingComputer反复指出,勒索软件攻击必须像数据泄露一样对待。

多年来,众所周知,勒索软件攻击者一直在浏览并窃取受害者的文件,然后再加密计算机,然后威胁要释放它们。

这是直到近期,虽然,勒索运营商都遵循通过与他们的威胁。

既然他们正在这样做,并且越来越多的勒索软件运营商已经加入进来,则强化需要对数据盗窃保持透明,并将这些攻击视为数据泄露。

这是因为不仅是公司数据被盗,而且供应商和客户数据以及员工的个人信息也被盗。

如今,透明度比以往任何时候都更为重要,而隐藏这些攻击正使他们的员工面临长期风险,因为其数据简单遭受身份盗窃和欺诈。